Teknisk gränssnittsbeskrivning

I artikeln presenteras den tekniska gränssnittsbeskrivningen och verksamhetsmiljön för Suomi.fi-identifikation, en allmän beskrivning av tjänstens verksamhet och de allmänna tekniska egenskaperna.

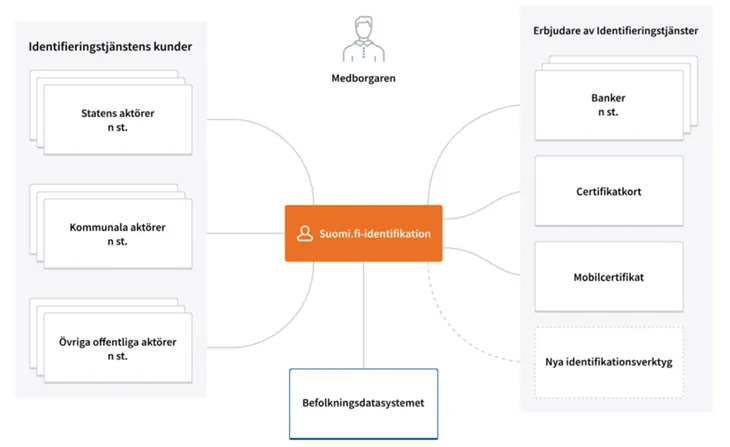

Suomi.fi-identifikationens verksamhetsmiljö

Identifieringstjänsten erbjuder e-tjänsterna identifiering av slutanvändaren via ett gränssnitt som följer SAML 2.0-standarden. För slutanvändaren skapar Identifikationen en möjlighet att välja lämpligt identifieringssätt samt en engångsinloggning till de e-tjänster som kopplats till Identifikationen.

E-tjänsten kan begränsa de tillåtna identifieringsverktygen som slutanvändaren kan använda för att identifiera sig. Om slutanvändaren har autentiserats starkt kompletterar tjänsten Identifikation användarens uppgifter från befolkningsdatasystemet.

I bilden nedan beskrivs Identifikationens verksamhetsmiljö.

En allmän beskrivning av tjänsten Identifikations verksamhet

E-tjänsten använder Suomi.fi-identifikationen för att identifiera användaren. Suomi.fi-identifikationen visar användaren de av e-tjänsten godkända erbjudarna av identifieringsverktyg och användaren väljer den identifiering som passar bäst.

För finländska identifieringsverktygs del kontrollerar tjänsten Identifikation i befolkningsdatasystemet att den identifierade slutanvändaren har ett aktivt personnummer och att ägaren är vid liv samt kompletterar slutanvändarens uppgifter från befolkningsdatasystemet. Tjänsten Identifikation producerar ett meddelande enligt SAML 2.0-standarden efter en lyckad identifikation. I meddelandet förmedlas önskad information via slutanvändarens webbläsare till e-tjänsten.

För eIDAS-identifierade användares del förmedlas den individualiserande PID-koden och uppgifter om namn och födelsetid och användaren styrs till e-tjänsten. För dessa användares del kan uppgifterna inte kompletteras från befolkningsdatasystemet.

Identifieringsverktyget ”urn:oid:1.2.246.517.3002.110.7” returnerar identifikationskod, födelsedatum och namnuppgifter för den identifierade användaren.

I tjänsten Identifikations arkitektur behövs inga direkta förbindelser mellan Identifikationen och de tjänster som identifieringsverktygsleverantörerna erbjuder, utan all trafik sker enligt SAML 2.0-standarden via slutanvändarens webbläsare.

HTTPS-förbindelser används för att skydda den datakommunikation som används för att identifiera slutanvändaren och parternas identiteter. Meddelandenas enhetlighet säkerställs enligt SAML 2.0-standarden.

Identifieringens säkerhetsnivåer

I identifikationen används de tillitsnivåer för identifikationen som fastställts enligt Kommunikationsverkets definitioner av tillitsnivånätet. Med tillitsnivå avses hur ”starkt” identifieringsverktyget är, dvs. tillitsnivån hos de identitetsuppgifter det erbjuder. E-tjänsterna bestämmer själva vilken den tillräckliga nivån på identifikationen är. Redskap utöver de starka verktygen ska väljas ett åt gången.

En beskrivning av tillitsnivåerna:

- Hög tillitsnivå – den starka autentiseringens högsta tillitsnivå. För den här nivån har en certifikatkortsläsare fastställts bland de finländska identifieringsverktygen.

- Höjd tillitsnivå – en höjd tillitsnivå för stark autentisering. För den här nivån har hightrust.id, Bank- och mobil ID -identifikatorer fastställts bland de finländska identifieringsverktygen.

- Ingen tillitsnivå – en del av identifieringsverktygen har inte fastställts för någon tillitsnivå och de fastställs separat.

Identifikationens tillitsnivåer gäller även den europeiska eIDAS-identifikationen. Hög och höjd tillitsnivå som definierats i Finland motsvarar till sina definitioner eIDAS-identifikationens höga (high) och höjda (substantial) tillitsnivåer.

Från och med september 2018 måste eIDAS-identifikationens tillitsnivåer definieras som godkända vid sidan av det finländska förtroendenätets tillitsnivåer. Svaret som förmedlas om identifikationshändelserna till e-tjänsten är beroende på tillitsnätets tillitsnivå eller eIDAS-identifikationens tillitsnivå beroende på om användaren identifierat sig med ett finländskt identifieringsverktyg eller med eIDAS-identifikationen.

Engångsinloggning och engångsutloggning

Tjänsten Identifikation skapar en engångsinloggningssession för slutanvändaren som gör det möjligt att använda alla e-tjänster som kopplats till Identifikationen med samma inloggning. ”Engångsinloggningssessionen gäller i 32 minuter. E-tjänsten får välja sin egen sessiontid oberoende av Suomi.fi-sessiontiden.“

För engångsinloggningen utnyttjas e-tjänsternas godkända verktyg och tillitsnivåer. Tillträde till e-tjänsten utan återidentifikation är möjligt endast om den tillitsnivå eller det verktyg som använts för att skapa sessionen motsvarar minst det som fastställts för e-tjänsten.

E-tjänsten som kopplas till tjänsten Identifikation måste stöda en engångsinloggning enligt standarden SAML 2.0. När slutanvändaren loggar ut avslutas även de övriga sessionerna som tillhör samma engångsinloggningssession. E-tjänsten måste kunna både inleda utloggningsprocessen och hantera den begäran om utloggning som kommer från Identifikationen. Lokal utloggning bör göras innan utloggningsbegäran skickas till Suomi.fi.

E-tjänsten kan inte skicka SLO-meddelandet i back-channel, eftersom användaren vid utloggning kommer att se SLO-statusinformationen för alla tjänster som var inloggade med samma SSO-session och användaren måste bekräfta utloggningen manuellt.

På grund av den tekniska implementeringen av Suomi.fi-identifikation överförs SLO-svaret från e-tjänsten i iframe. E-tjänsten måste tillåta detta. (Content-Security-Policy: frame-Ancestors 'self' https://tunnistautaminen.suomi.fi;)

Ingen engångsinloggningssession skapas då användaren har loggat med eIDAS-identifikation. Då tvingas användaren att identifiera sig på nytt vid förflyttning till en annan e-tjänst.

Krav på den användningsmiljö som Identifikationens slutanvändare har

Tjänsten Identifikation är avsedd att användas i webbläsare. Dess gränssnitt är webbläsaranvända på samma sätt som gränssnitten för de identifieringsverktyg som utnyttjas för identifikationen.

Tjänsten Identifikation kan användas med olika språkalternativ (finska, svenska eller engelska).

Användningen av tjänsten Identifikation förutsätter inte att slutanvändaren installerar några program på sin arbetsstation. De identifieringsverktyg som används för att identifiera slutanvändaren kan dock förutsätta tilläggskomponenter såsom en certifikatkortsläsare.

Slutanvändarens webbläsarprogram

Tjänsten Identifikations krav på webbläsaren:

- Tjänsten Identifikation har skapats enligt standarden HTML 5.0, men fungerar även med ett avskalat utseende om webbläsaren inte stöder HTML 5.0-standarden.

- Tjänsten Identifikation förutsätter godkännandet av sessionskakor (HTTP session cookies) och JavaScript i webbläsaren.

- Tjänsten Identifikation använder TLS version 1.2.

Användningen av identifieringsverktyg

Identifieringsverktygen kan förutsätta att slutanvändaren använder särskilda redskap eller program:

- Bankkoderna kan till exempel basera sig på en nyckelkodslista eller en mobilapplikation.

- Identifikation med ett certifikatkort beviljat av Myndigheten för digitalisering och befolkningsdata (t.ex. ett identitetskort, aktivkort för social- och hälsovården, organisationskort) sker med hjälp av en kortläsare och ett kortprogram som installerats på arbetsstationen.

- Identifikation som baserar sig på mobil ID utnyttjar operatorns SIM-kort och mobiltelefonen.

- Hightrust.id - Ett certifikatkort och en mobilapplikation nedladdad från appbutiken krävs för att aktivera plånboksapplikationen.

Tjänsten Identifikation i mobila enheter

Tjänsten Identifikations användargränssnitt fungerar med en webbläsare. Tjänsten kan även användas med mobila enheter med de begränsningar som presenteras under punkten Slutanvändarens webbläsarprogram. Olika identifieringsverktyg kan ställa upp begränsningar på användningen av mobila enheter.

Tjänsten Identifikations allmänna tekniska egenskaper

Tjänsten Identifikations gränssnitt är SAML 2.0. Meddelandena komprimeras med Deflate och Base64-kodas innan de överförs.

Teknisk anslutning

E-tjänsten ansluts till tjänsten Identifikation genom att skicka in basuppgifterna (metadatan) till Identifikationens administration. Bekanta dig närmare med e-tjänstens metadata i tjänsten Identifikation.

Tjänsten Identifikation och e-tjänsten undertecknar de SAML 2.0-meddelanden de skickar, så för att säkerställa ursprunget måste mottagaren ha avsändarens publika nyckel (i certifikatet). I samband med anslutningen laddas Identifikationens certifikat upp på e-tjänstens server. E-tjänstens certifikat förmedlas till Identifikationen som en del av e-tjänstens basuppgifter (metadata).

Förmedling av SAML-meddelanden

SAML-meddelanden mellan tjänsten Identifikation och e-tjänsten går via slutanvändarens webbläsare med HTTP-standardens kommandon GET och POST. Standarden SAML 2.0 fastsäller hur SAML-meddelandet förmedlas i respektive HTTP-kommando.

E-tjänsten kallar tjänsten Identifikation till att skicka ett meddelande med begäran om identifikation som innehåller en returadress till slutanvändarens webbläsare med kommandot GET eller POST. Tjänsten Identifikation låter slutanvändaren identifiera sig på valfritt sätt. Tjänsten Identifikation skickar ett svarsmeddelande till e-tjänstens returadress med POST-kommandot.

Meddelandetrafiken krypteras med TLS, dvs. alla kallelser och svarsmeddelanden förmedlas via HTTPS-förbindelse. E-tjänsten ska se till att alla förbindelser mellan slutanvändarens webbläsare och e-tjänsten är HTTPS-krypterade.

Den del av svarsmeddelandet som innehåller personuppgifter är krypterad med symmetrisk kryptering, där krypteringsnyckeln är asymmetriskt krypterad med den publika nyckeln som finns i e-tjänstens metadata. E-tjänsten måste definiera nyckeln som används för kryptering i sin metadata med syftet “encryption” eller genom att lämna nyckelns syfte odefinierat.

Tjänsten Identifikation kallas via en HTTPS-förbindelse. Den returadress som e-tjänsten ger i sitt meddelande ska utnyttja HTTPS-protokollet.

Alla SAML-meddelanden undertecknas för att säkerställa meddelandets avsändare, integriteten och oföränderligheten. Parterna ska kontrollera signeringen av de meddelanden de tar emot.

Testning

Det går enklare att ansluta sig till tjänsten Identifikation om man har tillgång till ett verktyg som öppnar SAML-meddelanden. Det finns utvidgningar för webbläsarna, till exempel ”SAML tracer” för Firefox, ”SAML Chrome Panel” och ”SAML Message Decoder” för Chrome.

Identifikation

Identifieringen av slutanvändaren i tjänsten Identifikation är en engångsinloggning till alla de e-tjänster som kopplats till Identifikationen. Det är även möjligt att det identifieringsverktyg som används erbjuder en engångsinloggning, men detta kan inte Identifikationen beakta.

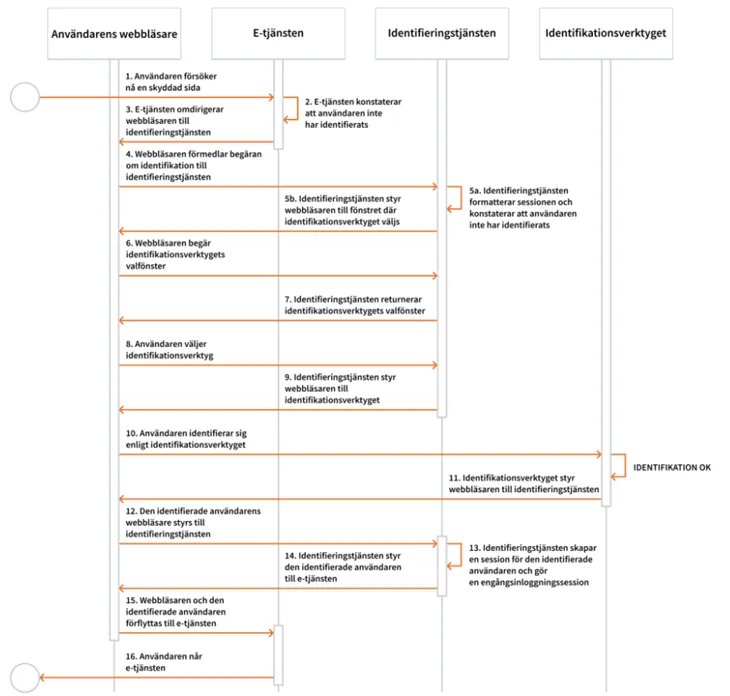

Ett exempel på en identifikationshändelse

- Slutanvändaren aktiverar inloggningen.

- E-tjänsten märker att slutanvändaren inte har identifierats.

- E-tjänsten styr slutanvändaren till tjänsten Identifikation och förmedlar en SAML-begäran om identifiering till webbläsaren.

- Slutanvändarens webbläsare förmedlar SAML-begäran om identifiering till tjänsten Identifikation.

- Tjänsten Identifikation tar emot SAML-begäran om identifiering och returnerar till webbläsaren en sida där identifieringsverktyg kan väljas.

- Slutanvändaren väljer önskat identifieringsverktyg och identifierar sig.

- Leverantören av identifieringsverktyget styr webbläsaren tillbaka till Identifikationen.

- Webbläsaren förmedlar identifieringsverktyget till Identifikationen tillsammans med den identifierande kod för slutanvändaren som leverantören ger.

- Tjänsten Identifikation formar en engångsinloggningssession och skapar ett SAML-meddelande som innehåller slutanvändarens uppgifter och förmedlar meddelandet till webbläsaren samtidigt som tjänsten Identifikation styr webbläsaren till e-tjänsten.

- Webbläsaren förmedlar de personuppgifter om ingår i SAML-identifikationssvaret till e-tjänsten, som inleder en session för den identifierade slutanvändaren.

- E-tjänsten returnerar den skyddade resurs till slutanvändaren som denne begärt.

E-tjänsten kan förmedla begäran om identifiering till exempel genom att ge webbläsaren en HTML-blankett som innehåller ett SAML-meddelande i de dolda fälten. Blanketten kan skicka ett skript som automatiskt utförs eller också skickar slutanvändaren detta genom att klicka på blankettens submit-knapp.

...

<form name=”APRO” method=”POST” action= ”https://testi.apro.tunnistus.fi/idp/profile/SAML2/POST/SSO">

<input type=”hidden” name=”SAMLRequest” value=”fZJBU8I...”/>

<input type=”hidden” name=”RelayState” value=”ss%3Amem%3Ac3”/>

<input type=”hidden” name=”SigAlg” value”=http%3A%2F%2Fwww.w3.org%2F2001%2F04%2Fxmldsig-more%23rsa-sha256”/>

<input type=”hidden” name=”Signature” value=”sO%2Fw..”/>

</form>

...

var form = document.APRO;

form.submit();

...

<input type="submit" value="Siirry tunnistautumaan">

I exemplen nedan används följande namndefinitioner som ingår i hela SAML 2.0-meddelanden för förmedling av datainnehåll.

xmlns:saml2="urn:oasis:names:tc:SAML:2.0:assertion"

xmlns:saml2p="urn:oasis:names:tc:SAML:2.0:protocol"

Identifieringsbegäran

De uppgifter som styr identifieringsbegäran har definierats i basuppgifterna (metadata) som e-tjänsten levererat till Identifikationen vid anslutning till tjänsten.

Genom att anpassa innehållet i autentiseringsbegäran kan du påverka det användargränssnitt som är synligt för användaren och svarsmeddelandet. Till exempel kan du i autentiseringsbegäran välja vilket språk Suomi.fi-identifikationen ska använda i sitt gränssnitt, vilka autentiseringsmetoder som visas för slutanvändaren och vart användarens webbläsare dirigeras efter autentisering.

Bindningar (bindings) som stöds är HTTP POST och HTTP REDIRECT.

Identifieringsbegäran måste signeras (med åtminstone SHA256-algoritmen).

E-tjänstens kod

Förklaring | E-tjänstens kod. Hänvisar till attributet EntityID som definierats i e-tjänstens metadata. Utifrån koden hittar Identifikationen e-tjänstens definitioner, inklusive ett certifikat som kan användas för att säkerställa meddelandets ursprung. |

|---|---|

Läge | saml2p:AuthnRequest -elementets saml2:issuer-element |

Format | Teckensträng, längd max 1024 tecken. URL-format. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:AuthnRequest …> |

Tabell 1. E-tjänstens kod, identifieringsbegäran.

Tjänsten Identifikations adress

Förklaring | Meddelandets måladress, dvs. tjänsten Identifikations adress. Fastställs i Identifikationens metadata per förbindelse. |

|---|---|

Läge | saml2p:AuthnRequest-elementets attribut Destination. |

Format | Teckensträng. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:AuthnRequest … Destination=”…” |

Tabell 2. Tjänsten Identifikations adress, begäran om identifiering.

Tidsstämpling

Förklaring | Tidpunkt då begäran om identifiering skapades. |

|---|---|

Läge | issueInstant-attribut för elementet saml2p:AuthnRequest. |

Format | Teckensträng, 20 tecken. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:AuthnRequest… IssueInstant=”2015-09-28T16:27:36Z”…> |

Tabell 3. Tidsstämpel, begäran om identifikation.

Användargränssnittets språk

Gränssnittets språk bestäms av språket som valts vid den första autentiseringsbegäran i samma session. Med andra ord, om den första tjänsten som autentiseras väljer svenska som språk, kommer gränssnittets språk också att vara svenska när man loggar in på en annan tjänst (oavsett vilket språk som valts för autentiseringsbegäran i de följande tjänsterna). Detta val fortsätter tills man loggar ut.

Förklaring | Användargränssnittets språk. |

|---|---|

Läge | saml2p:Extensions-elementets vetuma. |

Format | Teckensträng, 2 tecken. Språkkod enligt standarden ISO 639-1. Tjänsten Identifikations språk är finska (fi), svenska (sv) och engelska (en). Språkkoden kan även förmedlas som variabelns locale-värde i HTTP-protokollet (på motsvarande sätt som Händelsekoden förmedlas i RelayState-variabeln). Förmedlingen av språkkoden funkar därmed endast i HTTP-Redirect-profilen på så sätt att det är den sista query-parametern. Denna metod bör användas endast om språkkoden av tekniska orsaker inte kan inkluderas i SAML-meddelandet. |

Obligatorisk | Ej obligatorisk. |

Modell |

|

Tabell 4. Användargränssnittets språk, begäran om identifiering.

E-tjänstens returadress eller en hänvisning till returadressen

Förklaring | |

|---|---|

Läge | saml2p:AuthnRequest-elementets AssertionConsumerServiceURL- eller AssertionConsumerServiceIndex-attributet. |

Format | URL-address, måste vara HTTPS, eller nummer motsvarande indexnummer i matadatan. |

Obligatorisk | Ej obligatorisk. |

Modell | <saml2p:AuthnRequest … eller

|

Tabell 5. E-tjänstens returadress eller en hänvisning till returadressen, identifieringsbegäran.

Händelsekod

Förklaring | Den händelsekod som e-tjänsten fastställt som möjliggör ett bevarande av e-tjänstens statusinformation genom hela identifieringshändelsen. |

|---|---|

Läge | RelayState-variabel. |

Format | Max. 80 bitar. |

Obligatorisk | Ej obligatorisk. |

Modell | <form method="post" action=”…. |

Tabell 6. Händelsekod, identifieringsbegäran.

Godkända identifieringsverktyg

| E-tjänsten kan i identifieringsbegäran begränsa gruppen med definierade identifieringsmetoder i metadatan genom att ge en lista på tillåtna tillitsnivåer och verktyg. Om identifieringsverktygen eller nivåerna inte har listats upp tillåts alla de identifieringsverktyg och tillitsnivåer som definierats i e-tjänstens metadata. Observera att det inte går att definiera sådana identifieringsverktyg i identifieringsbegäran som inte nämns i e-tjänstens basuppgifter (metadata). Då leder behandlingen av identifieringsbegäran till ett felläge (på sidan man väljer identifieringsverktyg) . |

|---|---|

Läge | saml2:AuthnContextClassRef-elementet inne i saml2p:RequestedAuthnContext-elementet. |

Format | En teckensträng vars möjliga värden är

I testmiljön dessutom

Obs! eIDAS-tillitsnivåerna måste definieras liksom de tillitsnivåer Ficora definierar. |

Obligatorisk | Ej obligatorisk. |

Modell | I de AuthnRequest-meddelanden som uttrycks av den höjda tillitsnivån och verktygen: <saml2p:AuthnRequest I de AuthnRequest-meddelanden som uttrycks av den höga tillitsnivån: <saml2p:AuthnRequest |

Tabell 7. Godkända identifieringsverktyg, identifieringsbegäran.

Behandling av koden

Förklaring | Identifiering av autentiseringshändelsen |

|---|---|

Läge | saml2p:NameIDPolicy-elementet inne i saml2p:AuthnRequest-elementet. |

Format | Attributen AllowCreate och Format. Används AllowCreate="true" och Format="urn:oasis:names:tc:SAML:2.0:nameid-format:transient" |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:AuthnRequest |

Tabell 8. Behandling av koden, identifieringsbegäran.

Identifikationssvar

Tjänsten Identifikation returnerar som svar på identifieringen uppgifterna om den identifierade slutanvändaren. Utöver identiteten kan e-tjänsten till exempel få slutanvändarens namnuppgifter och uppdaterade kontaktuppgifter från befolkningsdatasystemet.

Den förbindelse som stöds är HTTP POST.

Retursvaret är krypterat. Standardalgoritmen som används för kryptering är AES-GCM.

Kryptering kan konfigureras med antingen AES-CBC- eller AES-GCM-algoritmer. Observera att användning av AES-CBC rekommenderas inte. Inställningen definieras i e-tjänstens metadata registrerade för Suomi.fi Identifiering.

Nedan presenteras uppgifter som gäller sessionen och identifieringshändelsen.

Tidsstämpling

Förklaring | Tidpunkt då identifieringssvaret skapas. |

|---|---|

Läge | saml2p:Response-elementets IssueInstant-attribut. |

Format | Teckensträng, 20 tecken. W3C XML Schema-definitionens datatyp DateTime som har formatet ”YYYY-MM-DDThh:mm:ss”. I UTC-format, utan tidszon. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:Response … |

Tabell 9. Tidsstämpling, identifikationssvar.

Händelsekod

Förklaring | Den händelsekod som e-tjänsten skickar i identifikationskallelsen som möjliggör ett bevarande av e-tjänstens statusinformation genom hela identifieringshändelsen. Enligt händelsekoden kan e-tjänsten till exempel styra slutanvändaren till rätt sida efter identifieringen. Händelsekoden ingår inte i SAML-meddelandet utan förmedlas som en parameter till HTTP-kommandot. |

|---|---|

Läge | RelayState-parameter. |

Format | Max 80 bitar. |

Obligatorisk | Ej obligatorisk. |

Modell | <form method="post" action=”…. |

Tabell 10. Händelsekoden, identifieringssvar.

Sessionens kod

Förklaring | Den kod för engångsinloggningssessionen som skapats av tjänsten Identifikation. saml2:NameID-elementet innehåller attributet NameQualifier (tjänsten Identifikations kod) och SPNameQualifier (e-tjänstens kod) samt Format (definieringen av kodens format) som utöver koden måste ingå oförändrade i begäran om utloggning. |

|---|---|

Läge | saml2:NameID-element. |

Format | Teckensträng, längd max. 1024 tecken. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:Response … |

Tabell 11. Sessionens kod, identifieringssvar.

Indexuppgift för engångsinloggningssessionen

Förklaring | Indexuppgiften för engångsinloggningssessionen. Ska ingå oförändrad i begäran om utloggning. |

|---|---|

Läge | SessionIndex-attributets värde. |

Format | Teckensträng. |

Obligatorisk | Obligatorisk. |

Modell | <saml2:AuthnStatement AuthnInstant="2016-05-13T11:42:42.573Z" SessionIndex="_2c41c54f41a76ec6aaeede9a9bc46a24"> |

Tabell 12. Indexuppgiften för engångsinloggningssessionen.

Styrkan i identifieringshändelsen

Förklaring | Det identifieringsverktyg som slutanvändaren väljer. |

|---|---|

Läge | saml2:AuthnStatement-elementets saml2:AuthnContext-elementets saml2:AuthnContextClassRef-element. |

Format | Som värde returneras en kod i URN:OID-format.

|

Obligatorisk | Obligatorisk. |

Modell | <saml2p:Response … |

Tabell 13. Identifieringshändelsens styrka, identifieringssvaret.

Returstatus

Förklaring | Till e-tjänsten förmedlas information om hur identifieringshändelsen lyckades. |

|---|---|

Läge | saml2p:Response-elementets saml2p:Status-element. |

Format | Teckensträng.

Kompletterande statuskoder:

Status-elementet kan ha med sig elementet StatusMessage som innehåller närmare information om felet. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:Response … |

Tabell 14. Returstatus, identifieringssvar.

BDS-sökning lyckades

Förklaring | Till e-tjänsten förmedlas information om hur identifieringshändelsen lyckades. |

|---|---|

Läge | saml2p:Response-elementets saml2p:Status-element. |

Format | Teckensträng:

|

Obligatorisk | Obligatorisk. |

Modell | <saml2:Attribute Name="urn:oid:1.2.246.517.3002.111.2" NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:uri"> |

Tabell 15. BDS-sökning lyckades.

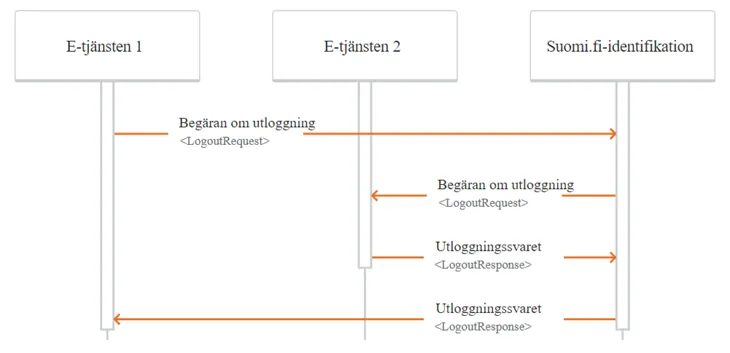

Utlockning

I bilden nedan presenteras de SAML-meddelanden som gäller engångsutloggningen som förmedlas mellan e-tjänsterna och tjänsten Identifikation då slutanvändaren varit inloggad i de e-tjänster som kopplats till Identifikationen.

Begäran om utloggning

E-tjänsten kan skicka en begäran om utloggning till tjänsten Identifikation eller tvärt om (se bild 3). Meddelandet har samma struktur i båda fallen.

E-tjänsten måste avsluta den lokala webbläsarsessionen innan begäran om utloggning skickas till tjänsten Identifikation.

Bindningar som stöds är HTTP POST och HTTP REDIRECT.

Vänligen observera att utloggnignssvaret skickas till tjänsten som statar utlogningen (I fall flera eTjänster blir utloggade) efter användaren klickar "TILLBAKA TILL ETJÄNSTEN" -länken.

E-tjänstens kod

Förklaring | E-tjänstens kod. Hänvisar till attributet EntityID som definierats i e-tjänstens basuppgifter (metadata). Utifrån koden hittar tjänsten Identifikation e-tjänstens definitioner, inklusive ett certifikat som kan användas för att säkerställa meddelandets ursprung. |

|---|---|

Läge | saml2p:LogoutRequest-elementets saml2:issuer-element. |

Format | Teckensträng, längd max 1024 tecken. URL-format. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutRequest … |

Tabell 16. E-tjänstens kod, utloggning.

Tidsstämpling

Förklaring | Tidpunkt då utloggningen skapas. |

|---|---|

Läge | saml2p:LogoutRequest-elementets IssueInstant-attribut. |

Format | Teckensträng, 20 tecken. W3C XML Schema-definitionens datatyp DateTime som har formatet ”YYYY-MM-DDThh:mm:ss”. I UTC-format, utan tidszon. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutRequest … IssueInstant=”2015-09-28T16:27:36Z”…> |

Tabell 17. Tidsstämpel, utloggning.

Sessionens kod

Förklaring | Den kod som engångsinloggningssessionen skapad av tjänsten Identifikation givits och som e-tjänsten fått som identifikationssvar. Utöver koden måste saml2:NameID-elementet innehålla de oförändrade attributen (NameQualifier, SPNameQualifier och Format) som erhållits i identifikationssvaret. |

|---|---|

Läge | saml2:NameID-element. |

Format | Teckensträng. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutRequest … |

Tabell 18. Sessionens kod.

Sessionens indexuppgift

Förklaring | Engångsinloggningens indexuppgift som e-tjänsten fått i identifikationssvaret. |

|---|---|

Läge | <samlp:LogoutRequest> |

Format | Teckensträng. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutRequest … |

Tabell 19. Sessionens indexuppgift.

Händelsekod

Förklaring | Den händelsekod som e-tjänsten fastställt som möjliggör ett bevarande av e-tjänstens statusinformation genom hela utloggningshändelsen. |

|---|---|

Läge | RelayState-parameter. |

Format | Max 80 bitar. |

Obligatorisk | Ej obligatorisk. |

Modell | <form method="post" action=”…. |

Tabell 20. Händelsekod, utloggning.

Utloggningssvar

E-tjänsten kan skicka ett utloggningssvar till tjänsten Identifikation eller tvärt om (se bild 3). Utloggningssvaret har samma struktur i båda fallen.

Om engångsinloggningssessionen saknas till exempel på grund av att identifikationen har gjorts med eIDAS-identifikation eller sessionen har föråldrats retrurneras LogoutREsponse som utloggningssvar med StatusCode "Requester" och StatusMessage "An error occurred".

Bindningar (bindings) som stöds är HTTP POST och HTTP REDIRECT.

Vänligen observera att utloggnignssvaret skickas till tjänsten som statar utlogningen (I fall flera eTjänster blir utloggade) efter användaren klickar "TILLBAKA TILL ETJÄNSTEN" -länken.

Tidsstämpling

Förklaring | Tidpunkt då utloggningssvaret skapades. |

|---|---|

Läge | saml2p:LogoutResponse-elementets IssueInstant-attribut. |

Format | Teckensträng, 20 tecken. W3C XML Schema-definitionens datatyp DateTime som har formatet ”YYYY-MM-DDThh:mm:ss”. I UTC-format, utan tidszon. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutResponse … IssueInstant=”2015-09-28T16:27:36Z” … |

Tabell 21. Tidsstämpel, utloggningssvaret.

E-tjänstens kod

Förklaring | E-tjänstens kod. Hänvisar till attributet EntityID som definierats i e-tjänstens metadata. |

|---|---|

Läge | saml2p:LogoutResponse-elementets saml2:issuer-element. |

Format | Teckensträng, längd max 1024 tecken. URL-format. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutResponse … |

Tabell 22. E-tjänstens kod, utloggningssvaret.

Händelsekod

Förklaring | Den händelsekod som e-tjänsten fastställt som möjliggör ett bevarande av e-tjänstens statusinformation genom hela utloggningshändelsen. Kan utnyttjas till exempel så att e-tjänsten utifrån uppgiften kan styra slutanvändaren till den definierade sidan efter utloggningen. Händelsekoden ingår inte i SAML-meddelandet utan förmedlas som en parameter till HTTP-kommandot. |

|---|---|

Läge | RelayState-parameter. |

Format | Max 80 bitar. |

Obligatorisk | Ej obligatorisk. |

Modell | <form method="post" action=”…. |

Tabell 23. Händelsekod, utloggningssvar.

Returstatus

Förklaring | Till e-tjänsten förmedlas information om hur utloggningshändelsen lyckades. |

|---|---|

Läge | saml2p:LogoutResponse-elementets saml2p:Status-element. |

Format | Teckensträng.

Kompletterande statuskoder:

Status-elementet kan ha med sig elementet StatusMessage som innehåller närmare information om felet. |

Obligatorisk | Obligatorisk. |

Modell | <saml2p:LogoutResponse … |

Tabell 24. Returstatus, svar på utloggning.

Finnish Authenticator

Användningen av tjänsten Finnish Authenticator vid Suomi.fi-identifikation kräver ett separat avtal.

OBS! Finnish Authenticator är inte en stark identifieringsmetod.

Följande uppgifter förmedlas om utländska personer identifierade med identifieraren:

Förnamn | http://eidas.europa.eu/attributes/naturalperson/CurrentGivenName |

|---|---|

Efternamn | urn:oid:2.5.4.4 |

Den utländska personens identifkationskod | urn:oid:1.2.246.517.3002.111.17 |

Födelsedatum | http://eidas.europa.eu/attributes/naturalperson/DateOfBirth |

Tabell 26. Uppgifter som förmedlas om utländska personer identifierade med identifieraren.

Finnish Authenticator kan tas i bruk med identifieringsverktyget "urn:oid:1.2.246.517.3002.110.7".